No artigo de hoje, vamos entender mais sobre Autenticação, Autorização e Auditoria. São protocolos diretamente ligados à parte de integração dos sistemas, que nos auxiliam na implementação de outros mecanismos de controle de acesso, como o RBAC, com maior fluidez entre os processos.

Autenticação:

É o processo inicial pelo qual o usuário consegue obter ACESSO ao sistema.

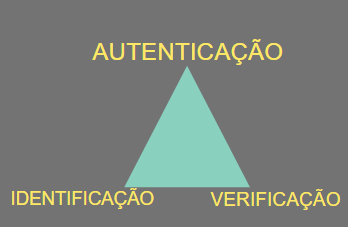

Dividido em duas partes: Identificação e Verificação.

Etapa que está diretamente relacionada à IDENTIDADE do usuário.

Identificação: É a etapa onde o usuário se IDENTIFICA, através do seu login, por exemplo. O login/upn/username é o IDENTIFICADOR do usuário dentro de um sistema. Essa informação, geralmente, não precisa ser secreta!

Verificação: É onde o usuário garante ao sistema que ele é, quem diz ser, provando sua AUTENTICIDADE através de dados que somente ele pode fornecer. Aqui a informação DEVE ser secreta!

Então temos como base da Autenticação, os processos de Identificação e Verificação.

Fatores de Autenticação:

Temos como fatores de autenticação um Identificador + chave de acesso. No identificador, o usuário diz para o sistema de autenticação QUEM ele é. Na chave de acesso, ele COMPROVA ao sistema, que ele é, quem diz ser.

A chave de acesso pode ser dividida em 4 grupos:

1. Algo que o usuário SABE: como por exemplo, as senhas

2. Algo que o usuário TEM: podendo ser uma chave criptográfica/ hard token

3.Algo que o usuário É: como dados biométricos (leitura da digital e/ou da íris)

4. Algo que o usuário FAZ: São os padrões comportamentais produzidos pelo próprio usuário, por exemplo, a velocidade com que ele digita.

Autenticação simples: Consiste na utilização do IDENTIFICADOR + uma única CHAVE DE ACESSO, que geralmente é uma SENHA. Essa, ainda é a forma mais comum de autenticação.

2FA ou Autenticação em 2 fatores:

Como o nome sugere, é a autenticação que ocorre na presença de 2 chaves de acesso. Então nesse caso, temos o IDENTIFICADOR + CHAVE DE ACESSO PRINCIPAL + CHAVE DE ACESSO ADICIONAL.

Pode ser a combinação de 2 fatores de grupos diferentes, exemplo: Senha + Biometria.

Também pode ser 2 fatores de um mesmo grupo, exemplo: Senha + Pergunta de segurança.

MFA- Multifator de autenticação:

É a autenticação que ocorre com a presença do IDENTIFICADOR + CHAVE DE ACESSO PRINCIPAL + 2 ou mais CHAVES DE ACESSO ADICIONAIS, ou seja, nesse modelo de autenticação temos a presença de pelo menos 3 CHAVES DE ACESSO.

Exemplo: A autenticação utilizada pelo MICROSOFT AUTHENTICATOR, onde o usuário insere seu e-mail + SENHA, recebe uma notificação no app para aprovar a entrada, digitando o TOKEN apresentado na tela, e em seguida, inserindo a BIOMETRIA.

Autorização:

Após se autenticar, o usuário passa para a fase de AUTORIZAÇÃO. É nessa etapa em que as permissões do que o usuário pode acessar ou fazer dentro do sistema, são concedidas.

Ou seja, a autorização é a concessão de uso para determinados tipos de serviço, dada a um usuário previamente autenticado, com base na sua identidade, nos serviços que requisita e no estado atual do sistema.

A Autenticação é obrigatória, para chegar na Autorização.

Auditoria:

Toda identidade dentro de um sistema deve ser auditável.

Ou seja, se na Autenticação a resposta é para “Quem o usuário é?” e na Autorização é para “O que o usuário faz?”, aqui a resposta deve ser para “Quem, quando, como, onde e por quê fez?”.

Para um efetivo controle de acesso, o sistema deve ser capaz de monitorar, registrar e rastrear as atividades de um usuário, e ainda alarmar quando algum comportamento anômalo estiver presente.

Dessa vez, finalizamos por aqui, no próximo mês veremos sobre o processo de SSO- Single sign On e faremos um encerramento, relembrando cada tema que foi passado aqui ao longo desses meses.

Texto autoral. Apresentação em vídeo disponível em: https://www.youtube.com/watch?v=XZ7G-YbKC4A